PRIMERA FASE

En la primera fase prima la idea de facilidad en paralelo que se difunde la idea, sin renunciar a unas mínimas medidas para evitar las trampas. Para ello lo más sencillo es registrar los NIFs de los votantes, los NIF deben de ser válidos para lo cual se comprueba que la letra es correcta. Los NIF no se guardan en claro en la web sino que se cifran con un algoritmo de cigrado irreversible. Eso asegura minimamente la duplicidad de NIFs. Alternativamente, para imposibilitar el fraude masivo y el posible uso de bots malintencionados, se ha limitado el el voto a uno por terminal y día. La identificación del terminal se hace por una combinación de una o más variables de las siguientes; dirección IP, MAC, características del navegador, versión de sistema operativo, cookies, etc. Se asume que en cada hogar puede haber más de un terminal, y si sólo hubiese uno puede usarse por los distintos miembros de la familia en días distintos. Nos preocupa que por uso de proxy en centros como hospitales o universidades la restricción sea demasiado estrecha, pero creemos que los beneficios de esta medida son mayores que los perjuicios al existir siempre otras vías alternativas como cibercafés, el móvil o el PC de un amigo o familiar, etc., para emitir un voto de una persona realmente interesada en participar del proceso. De todas manera, si una persona encontrara muchas dificultades para usar un terminal libre despues de intentarlo varios días, se habilitará un formulario para hacer llegar el caso al administrador del sitio web y posibilitar alguna entrada de gracia.

SEGUNDA Y TERCERA FASE

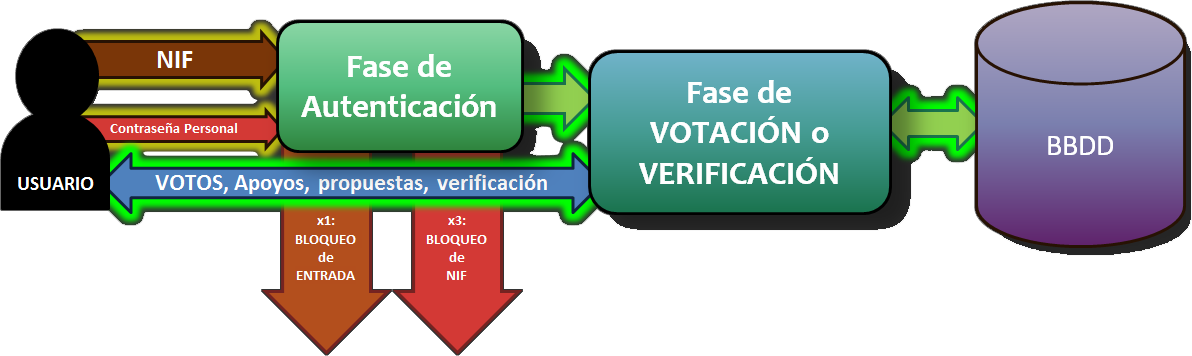

La idea de Jun@s Podem@s es hacer, en lo posible, una consulta a prueba de fraude, suficientemente segura, privada y verificable para lo cual se seguirán técnicamente las políticas y procesos que se detallan a continuación. Por otro lado se trata de hacer algo simple, mínimamente robusto y que no exija gran complejidad burocrática. Lo perfecto, si hablamos de seguridad, sería emplear certificados digitales o el DNI electrónico, pero dado el grado de burocracia necesaria para el primero, y el grado de implantacion del segundo y de los necesarios lectores de DNIe, dichas condiciones nos parecen hoy por hoy inasumibles. Asumimos entonces cierto riesgo para el posible fraude intencionado aunque minimizamos su posibilidad e impacto con las siguientes medidas.

PROCESO DE REGISTRO

Se trata de asegurar el poder de elegibilidad (elegibility en inglés) de los votantes. Para ello, además de es registrar los NIFs de los votantes (siguiendo todo lo anteriormente dicho para la primera fase), se preguntan también unos datos de control como son la edad, el sexo y la provincia de nacimiento, asociandose a ese NIF cifrado. Esto es así para minimizar la posibilidad de que nadie use un NIF válido que no es suyo como se verá en otro apartado. Esos datos de edad, sexo, etc, no se comprueban sino que se guardan como salvaguarda ante la posible denuncia de alguien que compruebe que su NIF se ha usado y pueda demostrar su identidad. En el proceso de registro se genera una contraseña personal corta para el votante que tambien se cifra por seguridad. Es muy importante que el votante recuerde y apunte, de alguna manera segura, su contraseña, para poder usarla posteriormente en todo el proceso de votación, pues al contrario de la primera fase, un votante podrá entrar y modificar elecciones, o enviar propuestas, tantas veces como quiera en la segunda y tercera fases.

RESTRICCIONES ADICIONALES EN EL REGISTRO

Como en la primera fase tambien se ha limitado, en este caso el registro y el voto, a uno por terminal y día. Como antes, la identificación del terminal se hace por una combinación de una o más variables de las siguientes; dirección IP, MAC, características del navegador, versión de sistema operativo, cookies, etc. Se asume que en cada hogar puede haber más de un terminal, y si sólo hubiese uno puede usarse por los distintos miembros de la familia en días distintos. Nos preocupa que por uso de proxy en centros como hospitales o universidades la restricción sea demasiado estrecha, pero creemos que los beneficios de esta medida son mayores que los perjuicios al existir siempre otras vías alternativas como cibercafés, el móvil o el PC de un amigo o familiar, etc., para emitir un voto de una persona realmente interesada en participar del proceso. De todas manera, si una persona encontrara muchas dificultades para usar un terminal libre despues de intentarlo varios días, se habilitará un formulario para hacer llegar el caso al administrador del sitio web y posibilitar alguna entrada de gracia.

PROTECCIÓN ANTE SUPLANTACIÓN DE IDENTIDAD

En el hipotético caso de que alguien malintencionado o por improbable error (por chequeo de letra) usase una identidad (NIF) falsa en el proceso de registro y el votante correcto que quiere ejercer su derecho al registro y voto se le informara de que su NIF ya esta usado, éste tiene la posibilidad de enviar un correo a este sitio web denunciándo el hecho (Se habilitará un formulario para ello). Si lo juzga conveniente, puede demostrar su identidad con los datos adicionales probados (sexo, edad, provincia de nacimiento) con lo que se procederá al borrado de los datos falseados posibilitando al votante correcto iniciar de nuevo el proceso de registro y voto. Confiamos que este procedimiento no llegue a usarse nunca o muy mínimamente por la inexistencia de tales casos.

PROCESO DE VOTACIÓN Y VERIFICABILIDAD PERSONAL Y GENERAL

En cualquier momento del proceso el votante correctamente registrado (habrá de insertar su NIF y contraseña para ello) puede votar uno o más grupos temáticos del programa. También puede, satisfaciendo la condición de verificabilidad (verificability en la literatura técnica en inglés en este caso) comprobar sus votos. Cada voto puede ser negativo, afirmativo o ns/nc. Los votos ns/nc NO son abstenciones, ya que se vota por grupos temáticos enteros (democracia, derechos, trabajo, etc.). Tambien podrá consultarse listados generales de votos, asociados a un identificador que sólo conoce cada votante.

RESTRICCIÓN ADICIONAL EN LA IDENTIFICACIÓN.

Una vez el votante registrado comience el proceso de autenticación para votar o verificar, si se cometen tres fallos en el ingreso de contraseña se impedirá su acceso durante ese día, esto se hace para proteger el ingreso de usuarios malintencionados con el propósito de averiguar claves por diccionario. Para evitar o minimizar el perjuicio al votante correcto, se habilitará otro formulario para denunciar el intento de acceso ajeno con su NIF.

MEDIDAS ANTE OLVIDO DE CONTRASEÑA

Se habilitará un formulario adicional para el reseteo de la contraseña de un votante registrado, que a pesar de los avisos, ha olvidado o perdido su contraseña personal. En este caso el votante no sólamente ha de proveer adicionalmente los datos de control; sexo, edad, provincia de nacimiento y provincia de residencia, sino que ha de consignar en que grupos temáticos ya ha emitido su voto, para que se le resetee la contraseña. Si el votante cumplimenta con corrección el formulario, se le proveerá de la nueva contraseña, que podrá usar a partir de entonces.

IDENTIDAD DE CANDIDATOS EN LA TERCERA FASE

Todo lo dicho anteriormente se refiere al proceso de registro y votación de los propios votantes. Obviamente en la tercera fase el proceso de registro de candidatos ha de ser más abierto y transparente, para los cual se habilitarán formularios especiales.